2026년 생성형 AI IaC 자동화의 본질: 코드가 아니라 변경 비용을 통제하는 기술

14 views

# 2026년 생성형 AI로 IaC 자동화 혁신: 클라우드 인프라 운영 실전 사례

2026년 IaC 자동화의 본질은 ‘코드를 더 쓰는 것’이 아니라 ‘변경의 비용을 통제하는 것’이다.

솔직히 IaC는 잘 돌아갈 때는 티가 안 난다. 한 번 삐끗하면 전부가 티가 난다.

그래서 나는 “IaC가 있다”를 성숙도로 보지 않는다. “변경이 통제된다”를 본다.

지금 생성형 AI가 들어오는 지점도 같다.

AI가 Terraform을 대신 써주는지의 문제가 아니다.

변경의 근거와 검증을 PR 단위로 엮어, 운영 가능한 속도를 만드는 문제다.

## IaC는 코드가 아니라 ‘변경의 계약서’다

IaC를 코드로만 보면, 운영은 곧바로 흔들린다.

코드는 리소스를 만든다. 운영은 변경의 책임을 만든다.

이 둘이 분리되는 순간, IaC는 자동화가 아니라 장식이 된다.

현장에서 반복되는 장면은 늘 비슷하다.

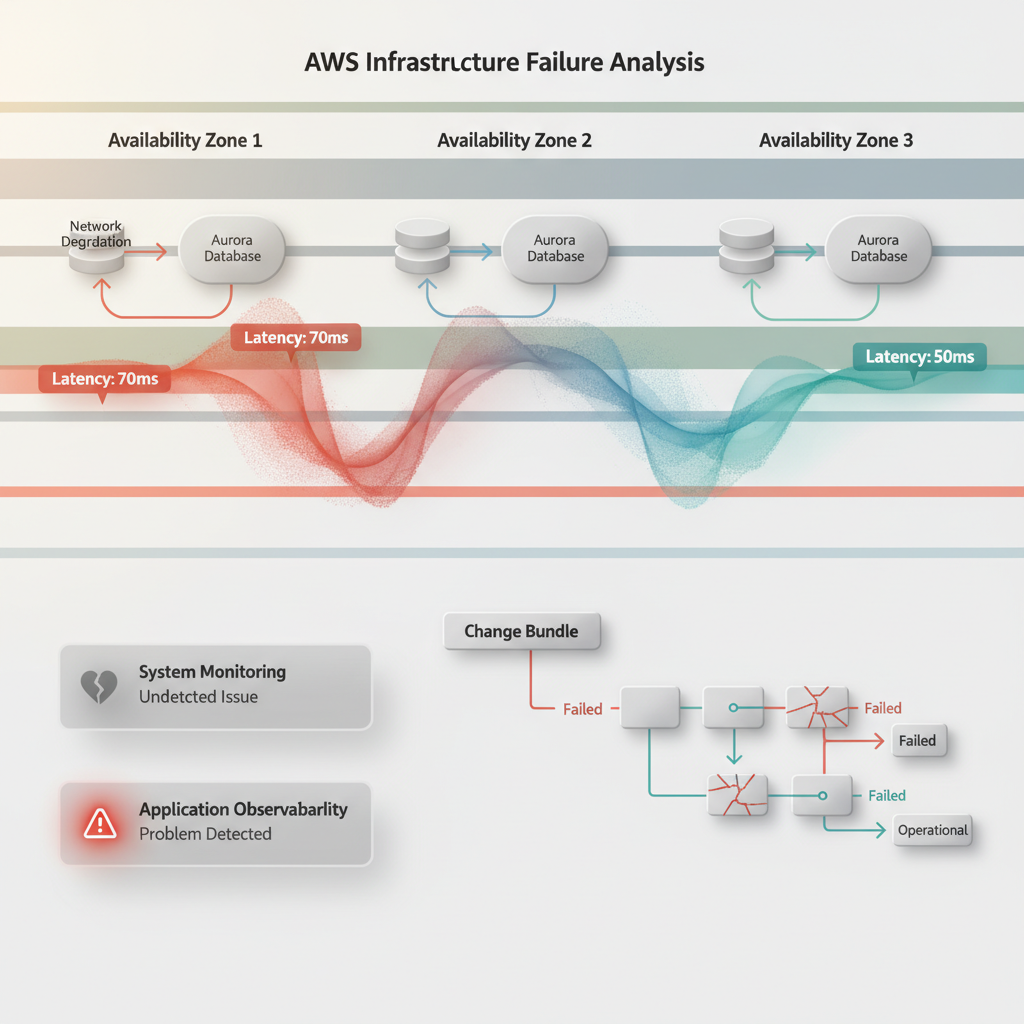

새벽 배포 이후 특정 AZ에서만 지연이 튄다.

원인은 단일 리소스가 아니라, 변경 묶음의 상호작용에서 나온다.

IaC가 있는데도 이런 일이 생기는 이유는 단순하다.

IaC는 “무엇을 만들지”는 말해도, “왜 지금 바꾸는지”를 강제하지 않는다.

그리고 “누가 무엇을 승인했는지”를 자동으로 보증하지도 않는다.

여기서 변경 비용이 자란다.

장애 자체보다, 원인 규명과 롤백 판단이 비싸진다.

운영자는 결국 시간을 잃고, 조직은 속도를 잃는다.

## 2026년 생성형 AI의 역할: 대체가 아니라 감사·설계·검증의 자동화

2026년에 생성형 AI가 IaC를 바꾸는 방식은 세 축으로 정리된다.

첫째는 변경 초안 생성이다. 둘째는 정책·보안·비용 검증이다. 셋째는 사후 회고의 자동화다.

이 셋은 모두 “감사 가능한 변경”을 만드는 방향으로 수렴한다.

### 변경 초안 생성: PR은 늘어도 ‘근거’가 늘지 않으면 위험해진다

AI가 코드를 만들어주는 것은 빠르다.

하지만 운영에서 중요한 것은 속도가 아니라 근거다.

근거 없는 속도는, 사고를 더 자주 만든다.

내가 실제로 바꾼 것은 “AI가 코드를 쓰게 할지”가 아니었다.

“AI가 만든 PR은 반드시 근거 링크와 영향 범위를 포함한다”를 템플릿으로 강제했다.

PR 본문에 최소한 다음이 들어가게 했다.

- 변경 목적: 장애 대응인지, 비용 최적화인지, 용량 확장인지

- 영향 범위: 서비스/계정/리전/네트워크 경계

- 롤백 전략: 되돌릴 대상과 되돌리는 순서

- 관측 지표: 성공을 무엇으로 판정할지

이건 해보면 안다.

PR이 늘어났는데 리뷰 시간이 줄지 않는 팀은, 보통 “설명 없는 변경”을 자동으로 찍어내고 있다.

AI는 그 속도를 더 키운다.

### 정책·보안·비용 검증: ‘plan’보다 ‘운영 규칙’이 먼저다

IaC의 plan은 사실을 보여준다.

운영은 그 사실을 허용할지 결정한다.

결정 기준이 없으면, plan은 정보일 뿐 통제가 아니다.

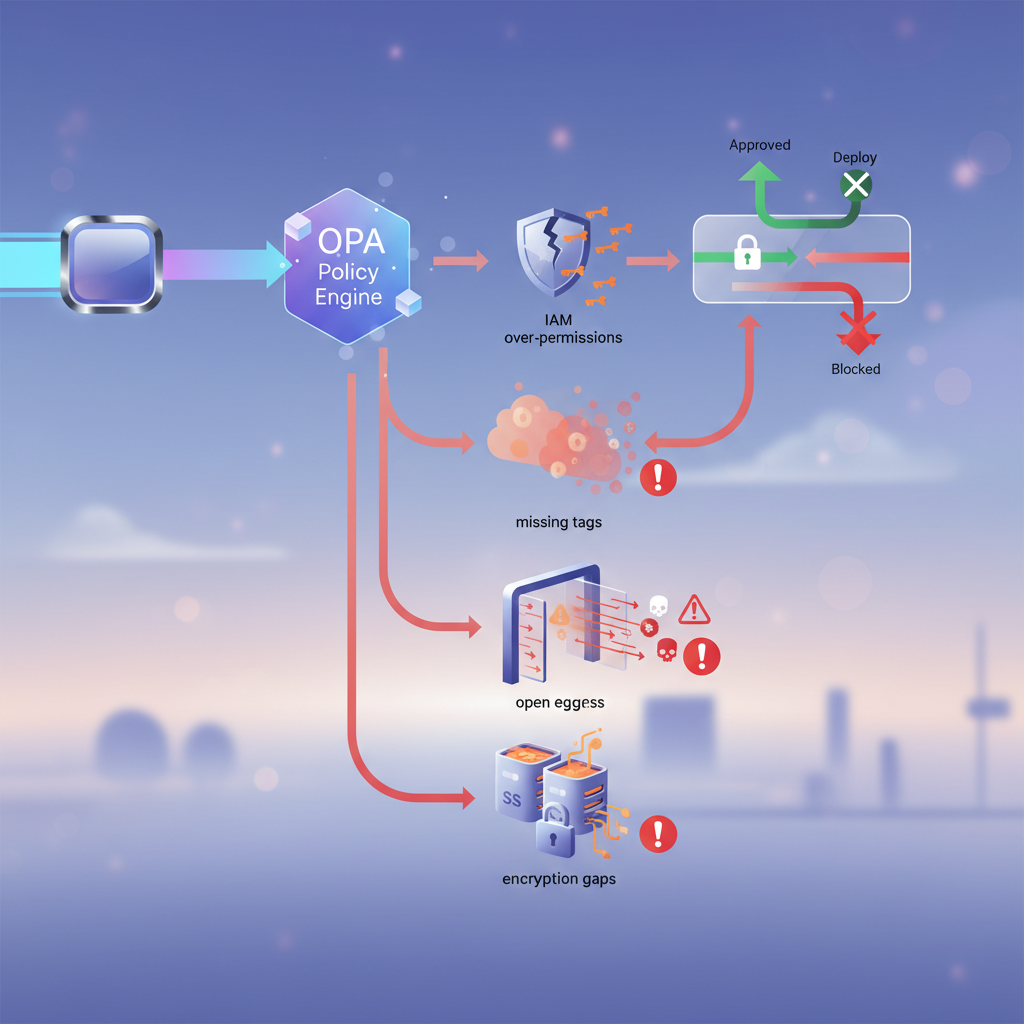

그래서 2026년의 자동화는 보통 정책 엔진과 함께 간다.

대표적으로 OPA 같은 정책 검사, 클라우드 조직 단위의 제약, IAM 최소권한 점검이 여기에 들어간다.

중요한 건 도구 이름이 아니라, 실제로 무엇이 막히느냐다.

현장에서 자주 걸리는 지점은 대개 정직하다.

- IAM 권한이 과도하다: 와일드카드, 범용 관리자 권한, 역할 경계 불명확

- 태그 정책이 비어 있다: 비용 귀속과 소유자가 사라진다

- egress가 열려 있다: 데이터 유출과 비용 폭증이 한 줄로 이어진다

- 암호화/백업이 누락된다: 복구 가능성이 ‘희망’이 된다

여기에 비용 검증이 붙으면, 운영의 언어가 바뀐다.

예를 들어 인스턴스 타입 변경, 오토스케일 기준 변경, NAT/데이터 전송 경로 변경은 비용에 즉시 반영된다.

보통은 “적용 후 청구서로 학습”하지만, 성숙한 팀은 “적용 전 PR에서 논쟁”한다.

생성형 AI의 실전 가치는 이 지점에서 나온다.

AI는 plan 결과와 정책 위반을 사람이 읽기 좋은 문장으로 요약하고, 수정 방향을 제안한다.

중요한 것은 요약의 유려함이 아니라, 규칙이 명문화되어 있다는 사실이다.

> 정책이 없으면 자동화가 사고를 자동화한다.

> 이 문장은 과장이 아니라, 운영의 통계다.

### 사후 회고 자동화: 장애는 끝이 아니라 ‘다음 룰’의 재료다

운영에서 회고는 늘 밀린다.

장애를 수습하면, 다음 배포가 기다린다.

그래서 같은 유형의 사고가 반복된다.

AI가 잘하는 일 중 하나는 “연관성의 정리”다.

장애가 났을 때 변경 이력과 리소스 그래프를 따라가며, 의심 구간을 좁힌다.

그리고 “다음에 막을 룰”을 문장으로 만든다.

예를 들어 이런 식이다.

특정 보안그룹 변경이 특정 서브넷 라우팅과 맞물려 지연을 만들었다면, 다음부터는 네트워크 계층 변경을 단일 PR로 합치지 않게 한다.

혹은 합쳐야 한다면, 반드시 단계적 적용과 관측 체크포인트를 넣게 한다.

여기서 핵심은 AI의 추론이 아니라, 조직이 룰로 환원하는 습관이다.

회고가 문서로 끝나면, 다음 사고는 같은 방식으로 온다.

회고가 정책과 템플릿으로 들어가면, 사고의 형태가 바뀐다.

## 실전 파이프라인: AI는 가운데에 있고, 책임은 끝에 남는다

나는 “AI 도입”을 프로젝트로 보지 않는다.

변경의 흐름을 다시 설계하는 일로 본다.

실무에서 가장 설득력 있는 형태는 한 장의 파이프라인이다.

### 운영 흐름(예시): 이슈에서 회고까지, PR이 ‘변경의 단위’가 된다

다음 흐름은 특정 벤더에 종속되지 않는다.

핵심은 PR에 책임의 정보를 묶는 것이다.

1) 이슈 생성

- 증상, 목표, 제한조건을 짧게 적는다

- 변경 범위를 대략 확정한다

2) AI가 변경안/설명/체크리스트 초안 생성

- 모듈/리소스 변경 후보를 제시한다

- PR 템플릿을 채운다(근거, 영향, 롤백, 관측)

3) CI에서 plan + 정책 검사 + 비용 추정

- plan 결과를 아티팩트로 고정한다

- 정책 위반은 실패로 처리한다

- 비용 변화는 범위로 제시한다(정확도는 과신하지 않는다)

4) 사람이 승인한다(승인 기준을 명문화)

- “누가”가 아니라 “어떤 조건이면” 승인되는지 적는다

- 고위험 변경은 2인 승인, 변경 창 제한, 단계적 적용을 건다

5) 적용

- 적용 로그와 plan을 연결해 남긴다

- 실패 시 자동 중단과 롤백 절차를 준비한다

6) 모니터링 및 회고 자동 생성

- 지표 이상이 있으면 변경과 연동해 알린다

- 회고 초안을 만들고, 룰/정책/템플릿으로 환원한다

이 흐름에서 AI는 2)와 6)에 특히 강하고, 3)에서 보조 역할을 한다.

반대로 4)는 자동화하기 어렵다. 그리고 자동화하면 위험해진다.

2026년의 핵심은 plan의 자동화가 아니라, 승인 기준의 자동 문서화에 가깝다.

## 트레이드오프: 속도를 얻으면 통제가 필요하고, 통제를 얻으면 표준화 비용을 치른다

AI가 PR을 만들면 속도는 붙는다.

하지만 승인 기준이 흐려지면, 더 위험해진다.

변경이 쉬워진 만큼, 변경의 품질을 보장하는 장치가 필요해진다.

여기서 팀이 흔히 지불하는 비용은 표준화다.

모듈을 정리하고, 네이밍과 태그를 통일하고, 정책을 코드로 만든다.

이 과정은 단기적으로는 느리다.

다만 이 느림은 성격이 다르다.

장애로 인한 느림은 예측 불가능하고, 관계를 소모한다.

표준화로 인한 느림은 예측 가능하고, 책임을 정돈한다.

나는 한 번 큰 마이그레이션을 겪으며 이 차이를 체감했다.

그때 자동화가 만든 것은 속도가 아니라 복구 가능성이었다.

복구 가능성은 곧 변경 비용의 상한선이다.

생성형 AI는 이 상한선을 더 낮출 수 있다.

단, 조건이 있다. 가드레일이 먼저 있어야 한다.

가드레일 없는 AI는, 숙련을 확장하는 대신 실수를 확장한다.

## 결론: 자동화는 사람을 줄이는 기술이 아니라 판단을 선명하게 하는 기술이다

2026년 생성형 AI IaC 자동화의 핵심은 “코드를 대신 쓰는 편의”가 아니다.

근거·정책·비용·보안을 PR 단위로 묶어, 변경 비용을 통제하는 구조다.

인프라의 미래는 더 똑똑한 코드가 아니라, 더 명확한 책임의 흐름 위에서 열린다.